Spis treści

Czy czujesz się bezpiecznie w sieci? Czytałeś historie o zhakowanych kontach bankowych, skradzionych tożsamościach, internetowych prześladowcach i wyciekłych zdjęciach. Możesz zastanawiać się, kto podsłuchuje Twoje rozmowy, kiedy zaczynasz widzieć na Facebooku reklamy produktu, o którym właśnie rozmawiałeś. To przerażające.

Czy możesz się zabezpieczyć? Tak, istnieją narzędzia. VPN i TOR to dwa podobne rozwiązania problemu - jedno oferowane komercyjnie przez firmy, drugie to zdecentralizowany projekt społecznościowy. Oba działają i warto je sprawdzić.

Jeśli połączysz te dwie technologie, otrzymasz Onion over VPN. Czy to może być ostateczne rozwiązanie? Czy są jakieś minusy? Czytaj dalej, aby dowiedzieć się, jak działa Onion over VPN i czy jest dla Ciebie.

Co to jest VPN?

VPN to "wirtualna sieć prywatna". Jej celem jest zapewnienie prywatności i bezpieczeństwa Twoim działaniom w sieci. To ważne: domyślnie jesteś bardzo widoczny i bardzo bezbronny.

Jak bardzo widoczne? Za każdym razem, gdy łączysz się ze stroną internetową, udostępniasz informacje o sobie. To obejmuje:

- Twój adres IP. Między innymi pozwala on każdemu obserwatorowi poznać Twojego dostawcę usług internetowych i przybliżoną lokalizację.

- Informacje o systemie użytkownika, w tym o systemie operacyjnym i przeglądarce, procesorze, pamięci, miejscu w pamięci masowej, zainstalowanych czcionkach, stanie baterii, liczbie kamer i mikrofonów oraz innych danych.

Prawdopodobnie strony te prowadzą rejestr tych informacji dla każdego odwiedzającego.

Twój dostawca usług internetowych może również zobaczyć twoją aktywność w sieci. Prawdopodobnie przechowuje on dzienniki każdej strony internetowej, którą odwiedzasz i jak długo spędzasz na każdej z nich. Jeśli korzystasz z sieci firmowej lub szkolnej, prawdopodobnie również to rejestruje. Facebook i inni reklamodawcy śledzą cię, aby wiedzieć, jakie produkty ci sprzedać. Wreszcie, rządy i hakerzy mogą również zobaczyć i zarejestrować twoje połączenia.

Jak się z tym czujesz Użyłem wcześniej słowa: vulnerable. VPN-y wykorzystują dwie kluczowe strategie, aby przywrócić Ci prywatność:

- Przepuszczają cały Twój ruch przez serwer VPN. Strony internetowe, które odwiedzasz, będą rejestrować adres IP serwera VPN i lokalizację, a nie Twój własny komputer.

- Szyfrują one cały Twój ruch od momentu opuszczenia komputera do momentu dotarcia do serwera. W ten sposób dostawca usług internetowych i inne podmioty nie są świadome stron internetowych, które odwiedzasz, ani informacji, które wysyłasz, choć mogą stwierdzić, że korzystasz z VPN.

Dzięki temu znacznie poprawia się prywatność użytkownika:

- Twój pracodawca, dostawca usług internetowych i inne osoby nie mogą już widzieć ani rejestrować Twojej aktywności online.

- Strony internetowe, które odwiedzasz, będą rejestrować adres IP i lokalizację serwera VPN, a nie Twojego własnego komputera.

- Reklamodawcy, rządy i pracodawcy nie mogą już śledzić użytkownika ani widzieć odwiedzanych przez niego stron internetowych.

- Możesz uzyskać dostęp do treści w kraju serwera, do których możesz nie mieć dostępu z własnego.

Ale jest jedna rzecz, której musisz być bardzo świadomy: Twój dostawca VPN może to wszystko zobaczyć. Wybierz więc usługę, której ufasz: taką, która ma silną politykę prywatności i nie przechowuje dzienników Twoich działań.

Kolejną rzeczą, o której należy pamiętać, jest to, że korzystanie z VPN wpłynie na szybkość połączenia. Szyfrowanie danych i przekazywanie ich przez serwer zajmuje czas. To, ile czasu zależy od dostawcy VPN, odległości serwera od Ciebie i tego, ile innych osób korzysta z tego serwera w danym czasie.

Co to jest TOR?

TOR to skrót od "The Onion Router", czyli kolejny sposób na zachowanie prywatnej aktywności w sieci. TOR nie jest prowadzony przez firmę ani nie jest własnością żadnej korporacji, ale jest zdecentralizowaną siecią prowadzoną przez wolontariuszy.

Zamiast korzystać ze zwykłej przeglądarki internetowej, takiej jak Safari, Chrome czy Edge, używasz przeglądarki TOR, która jest dostępna dla większości systemów operacyjnych. Chroni ona Twoją prywatność i oferuje korzyści podobne do VPN:

1. cały Twój ruch jest szyfrowany - nie tylko raz, ale trzy razy. Oznacza to, że Twój dostawca usług internetowych, pracodawca i inni nie są świadomi Twojej aktywności online, choć mogą zobaczyć, że korzystasz z TOR-a. Firma VPN też nie.

Przeglądarka prześle Twój ruch przez losowy węzeł w sieci (komputer wolontariusza), a następnie przez co najmniej dwa inne węzły, zanim dotrze do strony, z którą chcesz się połączyć. Strony, które odwiedzasz, nie będą znały Twojego prawdziwego adresu IP ani lokalizacji.

Na oficjalnej stronie projektu TOR wyjaśniono:

Tor Browser zapobiega temu, aby ktoś obserwujący Twoje połączenie wiedział, jakie strony internetowe odwiedzasz. Wszystko, co ktoś monitorujący Twoje zwyczaje przeglądania może zobaczyć, to że używasz Tor.

TOR jest więc potencjalnie bezpieczniejszy niż VPN, ale też wolniejszy. Twój ruch jest szyfrowany wielokrotnie i przechodzi przez więcej węzłów sieciowych, wymaga też użycia specjalnej przeglądarki internetowej.

Jednak nic nie jest doskonałe.Krytycy TOR uważają, że VPN-y mają jedną zaletę: wiesz, kto jest właścicielem serwerów.Nie masz pojęcia, do kogo należą węzły sieci TOR.Niektórzy obawiają się, że rządy i hakerzy mogą zgłosić się na ochotnika w celu śledzenia użytkowników.

What Is Onion over VPN?

TOR over VPN (lub Onion over VPN) jest połączeniem obu technologii. Jest bez wątpienia bardziej bezpieczny niż każda z tych technologii samodzielnie. Ale ponieważ Twój ruch przebiega przez oba wąskie gardła, jest również wolniejszy niż którykolwiek z nich. Najwięcej korzyści uzyskasz, łącząc się najpierw z VPN.

"Onion over VPN to rozwiązanie zapewniające prywatność, w którym Twój ruch internetowy przechodzi przez jeden z naszych serwerów, przechodzi przez sieć Onion i dopiero wtedy dociera do internetu" (NordVPN).

ExpressVPN wymienia kilka zalet Onion over VPN:

- Niektóre sieci szkolne i biznesowe blokują TOR-a. Łącząc się najpierw z VPN-em, nadal możesz mieć do niego dostęp. Twój dostawca usług internetowych również nie będzie mógł zobaczyć, że korzystasz z TOR-a.

- Twój dostawca VPN będzie wiedział, że korzystasz z TOR, ale nie będzie w stanie zobaczyć Twojej aktywności online za pośrednictwem tej sieci.

- Jeśli pojawi się błąd lub luka w przeglądarce lub sieci TOR, Twój VPN dodaje dodatkowy poziom bezpieczeństwa, aby Cię chronić.

- Jest łatwiejszy do skonfigurowania: wystarczy połączyć się ze swoim VPN, a następnie uruchomić przeglądarkę TOR. Niektóre VPN-y pozwalają na dostęp do sieci TOR podczas korzystania z innych przeglądarek (patrz poniżej).

Co więc powinieneś zrobić?

Jeśli Onion over VPN oferuje najbardziej prywatne, bezpieczne doświadczenie online, dlaczego nie jest częściej używany? Dwa powody. Po pierwsze, tworzy znacznie wolniejsze połączenie internetowe. Po drugie, w większości przypadków jest to overkill. Zdecydowana większość użytkowników nie potrzebuje tego dodatkowego poziomu ochrony.

Do normalnego przeglądania internetu wystarczy standardowe połączenie VPN lub TOR. Dla większości osób polecam korzystanie z renomowanej usługi VPN. Będziesz mógł surfować po sieci bez konieczności śledzenia i rejestrowania każdej odwiedzanej witryny. Po prostu wybierz dostawcę, któremu możesz zaufać, który oferuje funkcje, których potrzebujesz.

Napisaliśmy mnóstwo artykułów, które pomogą Ci w podjęciu tej decyzji:

- Best VPN for Mac

- Best VPN for Netflix

- Best VPN for Amazon Fire TV Stick

- Najlepsze Routery VPN

Istnieją jednak sytuacje, w których możesz zdecydować się na handel prędkością dla dodatkowego bezpieczeństwa Onion over VPN, takie jak gdy prywatność i anonimowość są najważniejsze.

Osoby decydujące się na ominięcie rządowej cenzury, dziennikarze chroniący swoje źródła, aktywiści polityczni są pierwszorzędnymi przykładami, podobnie jak ci, którzy mają silne poglądy na temat wolności i bezpieczeństwa.

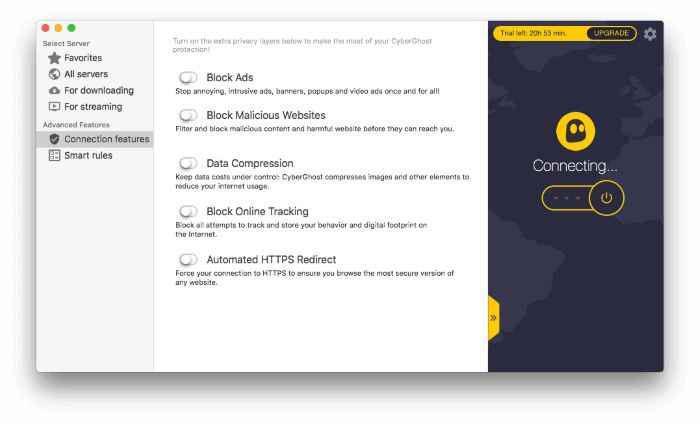

Jak zacząć? Możesz korzystać z sieci cebulowej z dowolną usługą VPN, najpierw łącząc się z VPN, a następnie uruchamiając przeglądarkę TOR. Niektóre VPN twierdzą, że oferują dodatkowe wsparcie dla TOR over VPN:

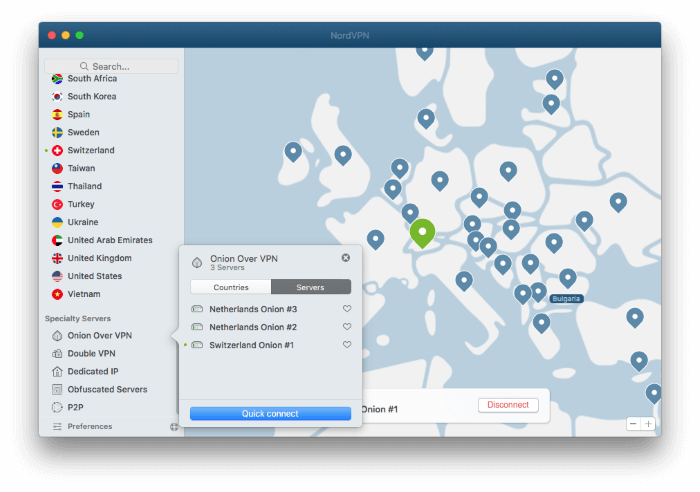

- NordVPN (od $3.71/miesiąc) to szybka usługa VPN, która twierdzi, że jest "fanatycznie nastawiona na Twoją prywatność i bezpieczeństwo" i oferuje wyspecjalizowane serwery Onion over VPN, które skierują Twój ruch przez sieć TOR bez konieczności korzystania z przeglądarki TOR. Możesz dowiedzieć się więcej z naszej recenzji NordVPN.

- Astrill VPN (od 10$/miesiąc) jest szybki, łatwy w użyciu i oferuje TOR over VPN z dowolną przeglądarką internetową. Dowiedz się więcej w naszej recenzji Astrill VPN.

- Surfshark (od 2,49 USD/miesiąc) to wysoko oceniany VPN oferujący szybkie serwery i dodatkowe opcje bezpieczeństwa, w tym TOR over VPN. Wymagane jest korzystanie z przeglądarki TOR. Ich serwery wykorzystują pamięć RAM, a nie dyski twarde, więc żadne wrażliwe dane nie są zachowywane po ich wyłączeniu. Szczegółowo omówiono to w naszej recenzji Surfshark.

- ExpressVPN (od $8.33/miesiąc) to popularny VPN, który może tunelować przez cenzurę internetową i oferuje TOR over VPN (poprzez przeglądarkę TOR) dla jeszcze bardziej rygorystycznej prywatności online. Opisujemy go szczegółowo w naszej recenzji ExpressVPN.

Zauważ, że NordVPN i Astrill VPN oferują największą wygodę, umożliwiając dostęp do TOR podczas korzystania z dowolnej przeglądarki, podczas gdy Surfshark i ExpressVPN wymagają korzystania z przeglądarki TOR.